Una extensión VPN legítima de Chrome se convierte en software espía

27 ago 2025

Una popular extensión de navegador destacada por Google y que ofrece un servicio de red privada virtual (VPN) se ha vuelto recientemente maliciosa y ahora espía todos los movimientos de los usuarios en línea.

Investigadores de Koi Security detectaron que FreeVPN.One, una extensión VPN con más de 100 000 instalaciones en la Chrome Web Store, con estado "Verificado" y una calificación de 3,8/5 basada en 1110 reseñas, ha estado actuando como software espía durante los últimos cinco meses.

Lanzada en 2020 según el sitio Chrome Stats, FreeVPN.One parecía ser una extensión VPN legítima de Chrome hasta la actualización de la aplicación a la versión 3.0.3 en abril de 2025.

Con esa actualización, el desarrollador de FreeVPN.One añadió un nuevo permiso, lo que permitió que la extensión pudiera acceder a todos los sitios visitados por el usuario.

"En este punto, aunque el permiso otorgaba un acceso más amplio, los scripts de contenido seguían limitados a los dominios del proveedor de VPN. Todavía no había espionaje, pero la puerta ya estaba abierta", explica Lotan Sery, autor del informe de Koi Security publicado el 19 de agosto.

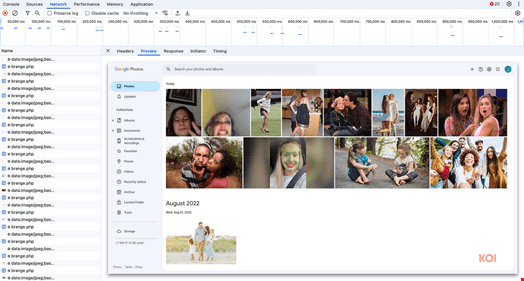

Dos actualizaciones después, FreeVPN.One pasó a la versión 3.1.3 el 17 de julio. Con esta última versión, la extensión comenzó a capturar en silencio capturas de pantalla de la actividad en línea de los usuarios, además de recopilar y exfiltrar información personal y sensible.

Fotos privadas enviadas al servidor de FreeVPN.One (Fuente: Koi Security)

A finales de julio, el desarrollador añadió una nueva capa de ofuscación: un cifrado AES-256 con encapsulación de clave RSA, y reemplazó el dominio aitd.one por un nuevo subdominio, scan.aitd.one. Según los investigadores, esto buscaba "borrar sus huellas".

Las capacidades de espionaje de FreeVPN.One

La extensión FreeVPN.One funciona de manera encubierta al capturar automáticamente capturas de pantalla de cada página web visitada por los usuarios, sin su conocimiento ni consentimiento.

Mediante un proceso de dos etapas, inyecta un script de contenido en todos los sitios HTTP/HTTPS a través de amplios permisos de manifiesto. Después de un retraso intencionado de 1,1 segundos (para asegurarse de que la página se cargue por completo), el script activa un service worker en segundo plano que toma una captura de pantalla silenciosa mediante la API privilegiada captureVisibleTab() de Chrome.

La imagen capturada, junto con la URL de la página, el ID de la pestaña y un identificador único del usuario, se transmite luego al dominio controlado por el atacante: aitd[.]one/brange.php.

Esta vigilancia furtiva ocurre de manera continua, sin indicadores visuales ni interacción del usuario, lo que permite a la extensión recolectar datos sensibles sin ser detectada.

Aunque la extensión incluye una función con un nombre aparentemente legítimo "Scan with AI Threat Detection" (Análisis con detección de amenazas por IA), introducida en una actualización de julio de 2025 (v3.1.1) y que menciona el envío de capturas de pantalla a aitd[.]one/analyze.php en su política de privacidad, esto no es más que una cortina de humo.

![El clic en Scan with AI redirige al sitio aitd[.]one](/assets/media/es-redireccion-scan-34452f53fb6062d5b772c025fdcaf87d6a1f47e5.png)

El clic en Scan with AI redirige al sitio aitd[.]one (Fuente: Koi Security)

La verdadera amenaza reside en la captura de pantalla en segundo plano, que ocurre en cada carga de página, mucho antes de que un usuario haga clic en el botón de análisis.

Además, la extensión exfiltra datos del dispositivo y de ubicación durante la instalación y el arranque, consultando APIs de geolocalización y codificando los detalles en base64 antes de enviarlos a aitd[.]one/bainit.php.

El diseño de la extensión, que combina funciones de "seguridad" visibles con vigilancia oculta, enmascara su verdadero propósito: una recolección persistente y no autorizada de datos, bajo la apariencia de una herramienta confiable.

Respuestas evasivas del desarrollador de FreeVPN.One

Los investigadores de Koi Security contactaron al desarrollador de FreeVPN.One, pero sus explicaciones sobre el comportamiento de la extensión no coincidían con las observaciones de los expertos.

En primer lugar, afirmó que la captura automática de pantalla formaba parte de una función de "escaneo en segundo plano" destinada únicamente a dominios sospechosos. Sin embargo, los investigadores comprobaron que también capturaba servicios de confianza como Google Sheets y Google Photos – "que claramente no son sitios maliciosos", señalaron.

El desarrollador admitió que la función estaba habilitada de forma predeterminada para todos los usuarios, con la intención de requerir consentimiento en una futura actualización. Mientras tanto, las capturas de pantalla seguían tomándose y enviándose a los servidores del desarrollador de FreeVPN.One sin permiso.

También aseguró que las capturas de pantalla solo se analizaban brevemente y no se almacenaban, pero esto no puede verificarse una vez que los datos abandonan los dispositivos de los usuarios.

Además, cuando se le presionó para aportar pruebas de legitimidad – como un perfil empresarial, un GitHub o un LinkedIn – el desarrollador de FreeVPN.One dejó de responder a Koi Security, dejando únicamente una página sospechosa basada en una plantilla de Wix (phoenixsoftsol.com) como única evidencia.

El sitio web mencionado en la ficha de la aplicación FreeVPN.One en la Chrome Web Store no estaba accesible al momento de la redacción.

Una advertencia para los usuarios de VPN

Esta nueva investigación, publicada con motivo del Día Internacional del VPN, recuerda que no todos los VPN son iguales y que muchas supuestas herramientas de privacidad pueden ser maliciosas, mientras que incluso algunos proveedores comerciales de renombre carecen de transparencia sobre los datos que recopilan de los usuarios.

En un video publicado el 8 de agosto de 2025, la YouTuber de ciberseguridad Addie LaMarr analizó varios productos VPN que resultaron tener capacidades de software espía. Entre ellos estaba Onavo, adquirido por Facebook en 2013, que supuestamente utilizó su servicio VPN Onavo Protect para monitorear Snapchat y otras startups competidoras.

Esta página contiene enlaces de afiliados. Si realizas una compra a través de estos enlaces, es posible que recibamos una comisión, sin costo adicional para ti. ¡Gracias por tu apoyo!